我这里把 chisel 的常见用法记一遍。chisel 是一个用 Go 写的隧道工具,比较适合 通过 HTTP / WebSocket 风格链路做反向端口转发。我平时最常用的就是它的反向连接和 SOCKS 代理能力。

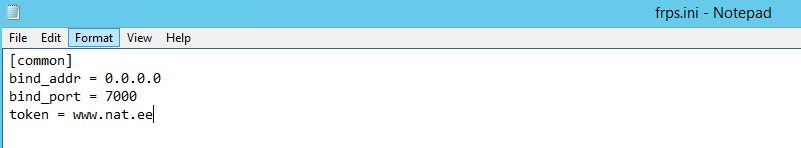

一、服务端

chisel server --reverse -p 9001二、客户端反向 SOCKS

chisel client server-ip:9001 R:socks这样我在服务端侧就能拿到一个反向 SOCKS 代理入口。

三、端口映射

chisel client server-ip:9001 R:8080:127.0.0.1:80这条命令的意思是:把客户端本地的 80 端口,通过服务端的 8080 暴露出来。

四、我一般会注意的点

- 服务端是否加了

--reverse - 链路是否允许对应端口通信

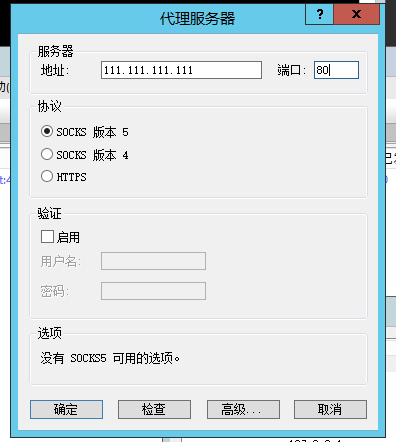

- 是否需要再配合 Proxifier / Proxychains 使用

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容